Sécuriser les connexions avec l’extension SSL It!

Résumé: L’extension SSL It! vous aide à sécuriser les sites web hébergés avec des certificats SSL/TLS gratuits et payants.

Dans cette section, vous découvrirez comment obtenir des certificats SSL/TLS gratuits, comment acheter des certificats payants, comment téléverser des certificats depuis un fichier et comment sécuriser des sites web hébergés avec l’un de ces certificats.

Vous découvrirez également comment renforcer la protection des connexions aux sites web hébergés et comment évaluer l’efficacité de la protection SSL de sites web hébergés. Si vous êtes un administrateur de Plesk, vous apprendrez également à configurer les certificats SSL/TLS disponibles pour vos clients depuis l’interface SSL It!

L’extension SSL It! offre une interface unique pour garder vos sites Web sécurisés avec des certificats SSL/TLS émis par les autorités de certification de confiance (CA) Let’s Encrypt et DigiCert (Symantec, GeoTrust et RapidSSL) ou tout autre certificat SSL/TLS de votre choix. À l’aide de l’extension, vous pouvez aussi :

- Améliorer la sécurité des visiteurs de votre site Web via les redirections depuis HTTP vers HTTPS.

- Sécuriser les visiteurs de votre site Web en interdisant aux navigateurs d’accéder au site Web via des connexions HTTP non sécurisées.

- Protéger la vie privée des visiteurs de votre site Web et améliorer les performances de votre site Web via OCSP Stapling.

- Chiffrer les connexions avec des certificats SSL/TLS plus sécurisés utilisant les protocoles et les chiffrements générés par Mozilla.

Premiers pas avec SSL It!

Tenez compte des éléments suivants :

- L’extension SSL It! est installée par défaut.

- Pour bénéficier des avantages de toutes les fonctionnalités de SSL It!, assurez-vous d’avoir également installé les dernières versions des extensions DigiCert SSL et Let’s Encrypt.

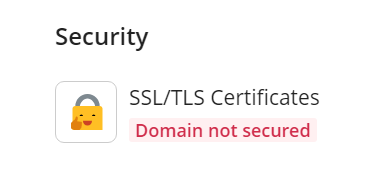

Pour gérer le certificat SSL/TLS d’un domaine, allez dans Sites Web & Domaines > votre domaine. Vous pouvez voir le statut actuel du domaine sous « Certificats SSL/TLS » :

Sécuriser les sites Web avec des certificats SSL/TLS

Avec l’extension SSL It!, vous pouvez sécuriser des sites Web avec des certificats gratuits et payants SSL/TLS (uniquement DigiCert pour le moment) mais aussi avec les certificats SSL/TLS que vous avez déjà.

Pour sécuriser un site Web avec un certificat SSL/TLS gratuit de Let’s Encrypt :

-

Allez dans Sites Web & Domaines > votre domaine > Certificats SSL/TLS.

-

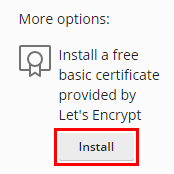

Sous « Plus d’options », cliquez sur Installer :

-

Indiquez l’adresse mail à utiliser pour les notifications urgentes et la récupération d’une clé perdue.

-

Sélectionnez ce que vous voulez sécuriser en plus du domaine principal :

-

Sécuriser le nom de domaine principal. Sécurisez uniquement le domaine principal. Si vous voulez sécuriser la messagerie Web, vous pouvez décocher la case.

-

Protéger le domaine Wildcard (y compris www et la messagerie Web). Sécurisez le sous-domaine www et/ou les alias de domaine et la messagerie Web.

-

Inclure un sous-domaine « www » pour le domaine et chaque alias sélectionné. Sécurisez le sous-domaine www et/ou les alias de domaines.

-

Protéger la messagerie Web sur ce domaine. Sécurisez la messagerie Web.

-

Assigner le certificat au domaine de messagerie. Sécurisez les connexions au serveur de messagerie pour ce domaine. Cette option est utile si le serveur de messagerie n’est pas protégé par un certificat SSL/TLS ou si le certificat qui sécurise le serveur de messagerie ne peut pas être vérifié.

Si vous avez un sous-domaine www et/ou des alias de domaine, nous vous recommandons aussi de cocher la case Inclure un sous-domaine « www » pour le domaine et chaque alias sélectionné.

-

-

Cliquez sur Obtenir gratuitement.

Un certificat SSL/TLS de Let’s Encrypt sera émis et installé automatiquement.

Note: Si vous sécurisez un domaine avec un certificat SSL/TLS depuis Let’s Encrypt, puis ajoutez des domaines, sous-domaines, alias de domaines ou une messagerie Web à l’abonnement, vous pouvez configurer SSL It! pour les sécuriser automatiquement en réémettant le certificat SSL/TLS depuis Let’s Encrypt. Pour cela, allez dans Sites Web & Domaines > votre domaine > Certificats SSL/TLS et activez l’option Assurer la protection des sites Web.

Pour obtenir un certificat SSL/TLS payant :

-

Allez dans Sites Web & Domaines > votre domaine > Certificats SSL/TLS.

-

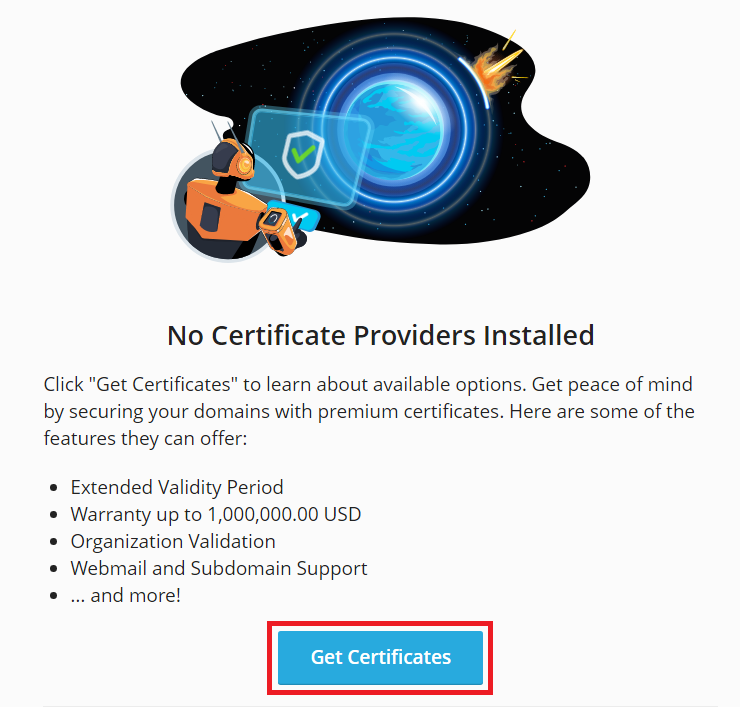

Pour obtenir la liste des certificats disponibles, cliquez sur Obtenir les certificats :

-

Sélectionnez le certificat SSL/TLS que vous voulez acheter et cliquez sur le bouton Acheter dans le formulaire du certificat.

Note: Pour trouver un certificat approprié, vous pouvez :

- Filtrer les certificats disponibles. Vous pouvez appliquer les filtres Recommandé, Wildcard et Utilisé par une organisation.

- En savoir plus sur un certificat (sa période de validité, le type de validité, etc.). Pour cela, cliquez sur le bouton En savoir plus dans le formulaire du certificat.

-

Dans la fenêtre pop-up de la boutique en ligne de Plesk, saisissez votre adresse, les informations de paiement et achetez le certificat.

-

Fermez la fenêtre pop-up.

-

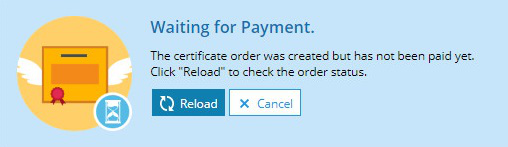

Patientez jusqu’à ce que Plesk mette à jour le statut du paiement ou mettez-le à jour manuellement en cliquant sur Actualiser. Plesk met à jour automatiquement le statut du paiement une fois par heure.

-

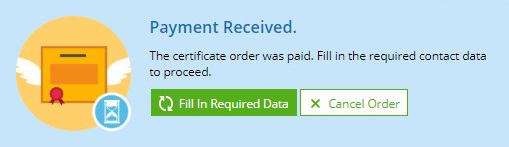

Une fois que le paiement a été traité, cliquez sur Renseigner les infos requises.

-

Complétez les informations de contact requises, puis cliquez sur OK.

Plesk génère désormais automatiquement une demande de signature de certificat (CSR) puis reçoit et installe le certificat SSL/TLS. Cela prend un certain temps, selon le type de certificat SSL/TLS. Vous pouvez mettre à jour le statut du certificat SSL/TLS manuellement en cliquant sur Recharger ou patienter jusqu’à ce que Plesk le fasse automatiquement (Plesk vérifie le statut du certificat SSL/TLS une fois par heure).

Note: Certains types de certificats SSL/TLS (par exemple EV) requièrent des actions supplémentaires de votre part. Vous pouvez être contacté par téléphone ou par mail et soumettre les documents requis pour que l’autorité de certification valide votre demande.

Une fois que le certificat SSL/TLS est installé, l’écran Sites Web & Domaines > votre domaine > Certificats SSL/TLS affiche les informations relatives au certificat SSL/TLS installé (nom, autorité de certification, adresse mail, etc.), composants sécurisés et d’autres options (« Redirection depuis HTTP vers HTTPS », « HSTS », etc.).

Sécuriser les sites Web via la CLI

Vous pouvez également sécuriser les sites Web avec des certificats SSL/TLS wildcard via la CLI. Exécutez les commandes CLI suivantes :

plesk ext sslit --certificate -issue -domain <domain_name> -registrationEmail <email> -secure-domain -wildcard

puis

plesk ext sslit --certificate -issue <domain_name> -registrationEmail <email> -continue

La première commande créé une commande de certificat wildcard, tandis que la seconde termine la commande et émet le certificat.

Envoi de certificats SSL/TLS

Dans les cas suivants, vous aurez peut-être besoin de téléverser un certificat SSL/TLS :

- Vous avez déjà un certificat que vous voulez utiliser pour sécuriser votre domaine.

- Vous voulez installer un certificat que vous ne pouvez pas obtenir avec SSL It!

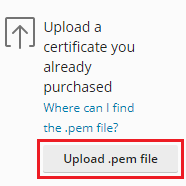

Pour envoyer un certificat SSL/TLS :

-

Allez dans Sites Web & Domaines > votre domaine > Certificats SSL/TLS. Puis cliquez sur Envoyer.

-

Localisez le fichier

.pemdu certificat SSL/TLS que vous voulez envoyer, puis cliquez sur Ouvrir.

Le certificat SSL/TLS sera automatiquement installé sur le domaine.

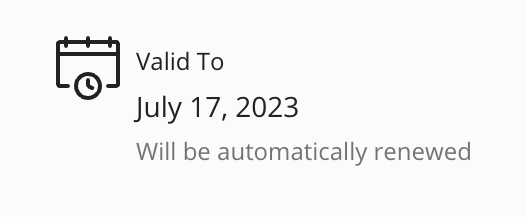

Renouveler des certificats SSL/TLS

Pour assurer une sécurité ininterrompue de votre site Web, vous devez régulièrement renouveler le certificat SSL/TLS installé. L’extension SSL It! peut vous aider à gérer cela.

SSL It! renouvelle automatiquement les certificats SSL/TLS gratuits de Let’s Encrypt et DigiCert 30 jours avant leur date d’expiration.

SSL It! ne peut pas automatiquement renouveler les certificats SSL/TLS payants. Toutefois, vous pouvez :

- Réémettre les certificats manuellement.

- Demander à SSL It! de remplacer automatiquement les certificats SSL/TLS expirés par des certificats Let’s Encrypt gratuits.

Pour réémettre des certificats payants SSL/TLS :

-

Allez dans Sites Web & Domaines > votre domaine sécurisé avec un certificat SSL/TLS payant sur le point d’expirer > Certificats SSL/TLS.

-

Cliquez sur Regénérer le certificat. Vous serez alors automatiquement redirigé vers la boutique en ligne Plesk.

-

Dans la fenêtre pop-up de la boutique en ligne de Plesk, saisissez votre adresse, les informations de paiement et achetez le certificat.

-

Fermez la fenêtre pop-up.

-

Patientez jusqu’à ce que Plesk mette à jour le statut du paiement ou mettez-le à jour manuellement en cliquant sur Actualiser. Plesk met à jour automatiquement le statut du paiement une fois par heure.

-

Une fois que le paiement a été traité, cliquez sur Renseigner les infos requises.

-

Complétez les informations de contact requises, puis cliquez sur OK.

Plesk génère désormais automatiquement une demande de signature de certificat (CSR) puis reçoit et installe le certificat SSL/TLS. Cela prend un certain temps, selon le type de certificat SSL/TLS. Vous pouvez mettre à jour le statut du certificat SSL/TLS manuellement en cliquant sur Recharger ou patienter jusqu’à ce que Plesk le fasse automatiquement (Plesk vérifie le statut du certificat SSL/TLS une fois par heure).

Pour remplacer automatiquement les certificats SSL/TLS payants expirés par des certificats Let’s Encrypt gratuits :

- Allez dans Sites Web & Domaines > votre domaine sécurisé avec un certificat SSL/TLS payant sur le point d’expirer > Certificats SSL/TLS.

- Activez l’option Assurer la protection des sites Web.

Désormais, quand votre certificat SSL/TLS arrivera à expiration, SSL It! émettra automatiquement un certificat SSL/TLS gratuit de Let’s Encrypt pour sécuriser les domaines, les sous-domaines, les alias de domaines et la messagerie Web appartenant à l’abonnement. Ce certificat est généralement émis automatiquement au plus tard une heure après l’expiration du certificat SSL/TLS.

Désattribuer des certificats SSL/TLS

- Allez dans Sites Web & Domaines > domaine pour lequel vous voulez libérer le certificat SSL/TLS > Certificats SSL/TLS.

- Cliquez sur Libérer le certificat, puis cliquez sur OK.

Améliorer la sécurité de vos sites Web et les connexions serveur chiffrées

Simplement sécuriser un site Web avec un certificat valide émis par une autorité de confiance n’est pas suffisant pour obtenir une protection globale. SSL est une technologie complexe qui dispose de nombreuses fonctionnalités (algorithme de chiffrement de clés, chiffrements sécurisés, HSTS, etc.) pouvant :

- Améliorer la sécurité des visiteurs de votre site Web.

- Améliorer les performances de votre site Web.

- Renforcer la sécurité de toutes les connexions chiffrées au serveur.

En activant ces fonctionnalités, vous pouvez améliorer le classement de votre site Web par les moteurs de recherche :

- L’option Rediriger de HTTP vers HTTPS crée une redirection SEO-safe 301 permanente depuis une version HTTP non sécurisée vers une version HTTPS sécurisée du site Web et/ou de la messagerie Web.

- HSTS interdit aux navigateurs Web d’accéder au site Web via des connexions HTTP non sécurisées.

- OSCP oblige le serveur Web à faire une requête de statut du certificat du site Web (bon, révoqué ou inconnu) auprès de l’autorité de certification à la place du navigateur du visiteur.

- Les versions et les chiffrements TLS de Mozilla renforcent les connexions sécurisées avec les certificats SSL/TLS (site Web, mail, Plesk, etc.)

Prudence: Avant d’activer ces fonctionnalités, vérifiez si vous pouvez accéder à votre site Web via HTTPS sans rencontrer de problème. Dans le cas contraire, les visiteurs risquent de rencontrer des problèmes pour accéder à votre site.

Note: Si vous avez déjà configuré HSTS ou OCSP stapling manuellement sur votre serveur Web, supprimez ces personnalisations avant d’activer HSTS ou OCSP stapling dans SSL It!

Pour améliorer la sécurité de vos sites Web et des connexions serveur chiffrées :

-

Sécurisez votre site Web avec un certificat SSL/TLS valide émis par une autorité de certification de confiance.

-

Allez dans Sites Web & Domaines > votre domaine > Certificats SSL/TLS.

-

Si vous avez mis à niveau vers Plesk Obsidian depuis une version antérieure de Plesk, activez l’option Rediriger de HTTP vers HTTPS. La redirection sera également appliquée pour la messagerie Web par défaut. Sur les installations Plesk Obsidian propres, la redirection depuis un domaine ou la messagerie Web est activée par défaut.

Note: Si votre messagerie Web n’est pas sécurisée par un certificat SSL/TLS valide ou si vous n’avez pas de messagerie Web, cliquez sur l’icône de la barre de défilement, décochez la case Appliquer à la messagerie Web, puis cliquez sur Appliquer.

-

Note: Si votre certificat SSL/TLS expire avant la période Âge max et si vous voulez tout de même utiliser HSTS, nous vous recommandons d’activer l’option « Assurer la protection des sites Web ». Lorsque le certificat SSL/TLS expire, l’extension SSL It! émet automatiquement un certificat gratuit de Let’s Encrypt pour sécuriser les domaines, les sous-domaines, les alias de domaines et la messagerie Web appartenant à l’abonnement. Le site Web sera sécurisé sans interruption et HSTS continuera de fonctionner.

-

Activez OCSP Stapling.

-

Pour activer les versions et le chiffrement TLS par Mozilla.

Une fois que vous avez renforcé la sécurité SSL de votre site Web et de votre serveur, vous pouvez évaluer la sécurité SSL de votre site Web.

Note: Vous pouvez également activer HSTS et OCSP via la CLI. Par exemple, pour activer HSTS pour le domaine exemple.com qui a déjà été sécurisé à l’aide d’un certificat SSL/TLS, exécutez la commande suivante :

plesk ext sslit --hsts -enable -domain example.com -max-age 6months

Pour activer OCSP pour le même domaine, exécutez la commande suivante :

plesk ext sslit --ocsp-stapling -enable -domain example.com

Pour en savoir plus sur l’utilisation de SSL It! via la CLI, exécutez la commande plesk ext sslit --help.

Activer HSTS

Activez HSTS.

Assurez-vous que le certificat SSL/TLS qui sécurise votre site Web est valide pendant la période Âge max.. Procédez de même pour les sous-domaines et le sous-domaine de la messagerie Web.

Avertissement: Si le certificat SSL/TLS expire avant la période Âge max.* et si HSTS est activé, les visiteurs ne pourront pas accéder à votre site Web.

Si vos sous-domaines de sont pas sécurisés par un certificat SSL/TLS valide, ou si vous n’avez pas de sous-domaines, décochez la case Inclure les sous-domaines.

Si le sous-domaine de votre messagerie Web n’est pas sécurisé par un certificat SSL/TLS valide, ou si vous n’avez pas de messagerie Web, décochez la case Inclure la messagerie Web.

Cliquez sur Activer HSTS.

Activer les versions et le chiffrement TLS par Mozilla

- Allez dans Extensions > onglet Mes Extensions > cliquez sur Ouvrir à côté de SSL It!

- Cliquez sur Paramètres.

- Dans TLS versions and ciphers by Mozilla, activez le bouton.

- Conservez Intermédiaire (recommandé), puis cliquez sur Activer & Sync.

- Pour rester à jour, cliquez sur Synchroniser maintenant tous les quelques mois.

Problèmes connus et limitations

- OCSP stapling fonctionne uniquement pour les sites Web servis par Nginx avec Apache ou uniquement Nginx. Si vos sites Web sont servis uniquement par Apache, vous n’avez pas besoin d’activer « OCSP stapling ».

- OCSP stapling ne fonctionne pas pour les certificats SSL/TLS de certains vendeurs (Par exemple, les certificats gratuits de DigiCert) si la chaîne de confiance intégrale n’est pas mise en place. Pour vérifier si vos certificats prennent en charge OCSP stapling, exécutez le test SSL Labs sur votre configuration SSL.

- La synchronisation automatique des versions et des chiffrements TLS par Mozilla n’est pas prise en charge actuellement.

Évaluer la sécurité SSL de votre site Web

Les moteurs de recherche populaires (par exemple : Google) classent mieux les sites Web avec une meilleure protection SSL. Dans l’extension SSL It!, vous pouvez exécuter l’un des services de test populaires, Qualys SSL Labs, pour qu’il :

- Vérifie le niveau de protection SSL de votre site Web.

- Vérifie les améliorations possibles.

- Atteigne le score le plus élevé, A+ (après avoir renforcé la protection SSL si nécessaire).

Pour évaluer la sécurité SSL de votre site Web :

- Allez dans Sites Web & Domaines > votre domaine > Certificats SSL/TLS.

- Cliquez sur Exécuter le test SSL Labs.

Le site Web Qualys SSL Labs s’ouvre dans un nouvel onglet et le test démarre automatiquement. Patientez jusqu’à fin du test pour recevoir votre note. Cela peut prendre quelques minutes.

Si vous avez sécurisé votre site Web avec un certificat SSL/TLS valide émis par une autorité de certification de confiance, et si vous avez activé toutes les fonctionnalités fournies par SSL It!, votre score sera probablement A+.

Personnaliser la liste des certificats SSL/TLS offerts par SSL It!

SSL It! permet de commander des certificats SSL/TLS auprès de nombreux vendeurs. Vous pouvez choisir ceux qui seront visibles dans l’interface SSL It! pour vous, vos clients et les revendeurs. Pour cela, installez (activez) ou supprimez (désactivez) les extensions du plug-in SSL It! qui simplifient l’intégration entre SSL It! et un vendeur spécifique.

Ajoutez la possibilité de commander des certificats SSL/TLS auprès d’un vendeur spécifique :

- Allez dans Extensions et saisissez le nom de l’extension plug-in qui correspond au vendeur dans le champ de recherche.

- Installez l’extension. Si cette extension est déjà installée, vérifiez si elle est désactivée et activez-la le cas échéant.

Vous, vos clients et les revendeurs verrez désormais les certificats vendus par ce vendeur dans l’interface SSL It!

Supprimer la possibilité de commander des certificats SSL/TLS auprès d’un vendeur spécifique :

- Allez dans Extensions > Mes extensions et localisez l’extension plug-in qui correspond au vendeur souhaité.

- Supprimez ou désactivez l’extension.

Vous, vos clients et les revendeurs ne verront plus les certificats vendus par ce vendeur dans l’interface SSL It! Cela n’affectera pas les clients qui ont déjà acheté des certificats SSL/TLS auprès de ce vendeur.

Amélioration de la probabilité d’émission de certificats avec SSL It!

SSL It! comporte une fonctionnalité par défaut qui réduit significativement le nombre de cas lors desquels les certificats SSL/TLS Let’s encrypt ne peuvent pas être émis en raison de configurations de domaines non compatibles.

Lorsque vous obtenez un certificat SSL/TLS de Let’s Encrypt, leurs serveurs doivent valider que vous contrôlez les noms de domaines dans les certificats. Pour cela, Let’s Encrypt dispose de « challenges » : Let’s Encrypt donne un fichier token que Plesk place dans http://<your_domain>/.well-known/acme-challenge/<token>. Nous appelons ce répertoire le « répertoire commun challenge ». L’émission du certificat échoue si ce répertoire n’est pas accessible. Cela peut se produire dans les configurations suivantes :

- Le répertoire a été protégé à l’aide d’un mot de passe.

- Le site Web que vous voulez sécuriser a été bloqué par la fonctionnalité « Refuser l’accès au site » .

- Les types MIME, sont incorrects, etc.

Lorsque SSL It! est installée, l’extension s’assure que le répertoire de challenge commun est pris en charge et accessible, même si certaines configurations incompatibles sont détectées. Le fonctionnalité « répertoire commun challenge » est activée par défaut dans Plesk pour Linux et dans Plesk pour Windows.

Le cas échéant, vous pouvez désactiver la fonctionnalité CLI en exécutant la commande suivante :

plesk ext sslit --common-challenge-dir –disable

Toutefois, nous vous recommandons de laisser le répertoire de challenge commun activé.

Si vous avez procédé à une mise à jour vers SSL It! 1.4.0 depuis une version antérieure, le répertoire commun « challenge » est activé automatiquement sauf si le paramètre use-common-challenge-dir a été désactivé dans panel.ini. Si l’option a été désactivée, vous devez activer manuellement la prise en charge à l’aide de la commande suivante :

plesk ext sslit --common-challenge-dir –enable

À compter de SSL It! 1.4.0, le paramètre use-common-challenge-dir est déprécié.

Empêcher les clients d’essayer d’émettre des certificats wildcard Let’s Encrypt

Par défaut, l’émission de certificats wildcard Let’s Encrypt est disponible pour tous les domaines dont vos clients sont propriétaires. Toutefois, l’émission des certificats peut réussir ou échouer selon la configuration DNS des domaines. Dans SSL It!, vous pouvez masquer la fonctionnalité permettant d’émettre des certificats wildcard Let’s Encrypt pour les domaines qui ne peuvent pas être sécurisés automatiquement avec ces certificats.

SSL It! peut émettre automatiquement les certificats wildcard Let’s Encrypt uniquement pour les domaines qui utilisent Plesk en tant que serveur DNS principal ou un service DNS tiers synchronisé avec Plesk. Si un service DNS n’est pas synchronisé avec Plesk, SSL It! ne peut pas sécuriser les domaines avec des certificats wildcard Let’s Encrypt. Les tentatives des clients pour émettre des certificats Let’s Encrypt sont vouées à l’échec, ce qui les amène à créer des tickets d’assistance. Pour réduire votre charge au niveau de l’assistance, vous pouvez masquer la fonctionnalité qui permet de créer des certificats wildcard Let’s Encrypt pour les domaines dont les enregistrements DNS ne sont pas hébergés sur Plesk.

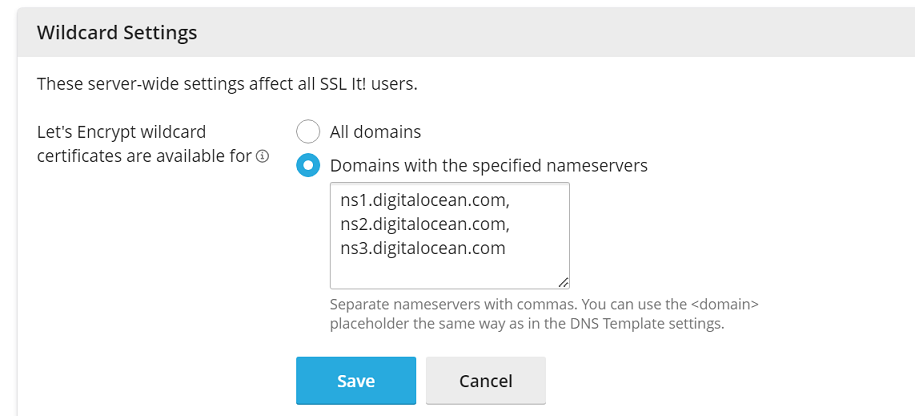

Pour éviter les tentatives ratées des clients d’émettre des certificats wildcard Let’s Encrypt :

-

Allez dans Extensions > onglet « Mes extensions » > cliquez sur Ouvrir à côté de SSL It!.

-

En haut de l’écran, cliquez sur « Paramètres ». Sélectionnez ensuite « Domaines avec les serveurs de noms spécifiés ».

-

Dans le champ texte en-dessous, spécifiez les serveurs de noms dont les enregistrements DNS sont hébergés dans Plesk ou dans un service DNS tiers synchronisé avec Plesk (DigitalOcean DNS, Amazon Route 53 ou Azure DNS).

Séparez les serveurs de noms par des virgules. Pour spécifier les serveurs de noms de tous les domaines dont les enregistrements DNS sont hébergés dans Plesk, vous pouvez utiliser la variable

<domain>:ns1.<domain>, ns2.<domain>

-

Cliquez sur Enregistrer.

Les clients peuvent désormais émettre des certificats wildcard Let’s Encrypt uniquement pour les domaines qui peuvent être sécurisés automatiquement.

Vous pouvez également masquer la fonctionnalité permettant d’émettre des certificats Let’s Encrypt via la CLI. Pour cela, exécutez la commande en suivant le structure ci-après :

plesk ext sslit --wildcard-configuration -enable –nameservers 'ns1.<domain>,ns2.<domain>'

Pour voir plus de détails, exécutez la commande plesk ext sslit --help.

Limiter la possibilité de commander des certificats SSL/TLS payants

Vous pouvez limiter la possibilité des clients de commander des certificats SSL/TLS payants auprès de certains vendeurs ou masquer le bouton « Obtenir des certificats ». Les clients pourront toujours sécuriser leurs sites Web avec des certificats Let’s Encrypt.

Limiter la possibilité de commander des certificats SSL/TLS payants auprès d’un ou plusieurs vendeurs :

-

Sous « [extensions] », ajoutez la ligne suivante :

blacklist = <comma-separated list of IDs of SSL It! plugin extensions>

Par exemple, pour limiter la possibilité de commander des certificats SSL/TLS payants de Symantec (DigiCert), ajoutez les lignes suivantes :

[extensions] blacklist = symantec

Lorsque vous limitez la possibilité de commander des certificats SSL/TLS payants auprès d’un vendeur spécifique, cela n’affecte pas les clients qui ont déjà acheté des certificats SSL/TLS auprès de ce vendeur. Pour restaurer la possibilité de commander des certificats SSL/TLS payants auprès d’un vendeur, supprimez les ID correspondants à l’extension du plug-in SSL It! de la liste noire en modifiant à nouveau le fichier panel.ini.

Masquer le bouton « Obtenir des certificats » :

-

Sous

[ext-sslit], ajoutez la ligne :showGetMoreCertificatesLink = false

Lorsque vous masquez le bouton « Obtenir des certificats », cela n’affecte pas les clients qui ont déjà acheté des certificats SSL/TLS. Les clients pourront toujours sécuriser leurs sites Web avec des certificats SSL/TLS de Let’s Encrypt. De plus, si l’extension Sectigo est installée sur le serveur, les clients pourront commander des certificats payants auprès de Sectigo, même si le bouton « Obtenir des certificats » est masqué. Pour afficher ce bouton, supprimez la ligne en éditant à nouveau le fichier panel.ini.